伺服器中勒索病毒解密恢復 SQL資料庫中勒索病毒解密恢復 SQL資料庫被加密恢復

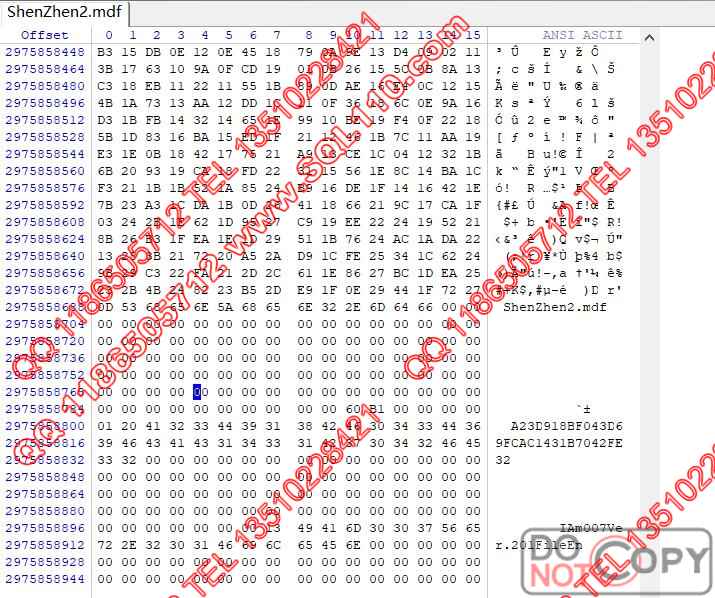

前天接到一位客戶求救 說幾臺伺服器都中招了,這個也很常見了。客戶發來加密的MDF後,我們使用資料庫修復軟體 任何一款 都沒能掃描出資料,winhex開啟檔案看 全被加密。

經過分析 此加密方式 不是AES加密。完全可以破解演算法 開發解密工具 直接解密檔案。

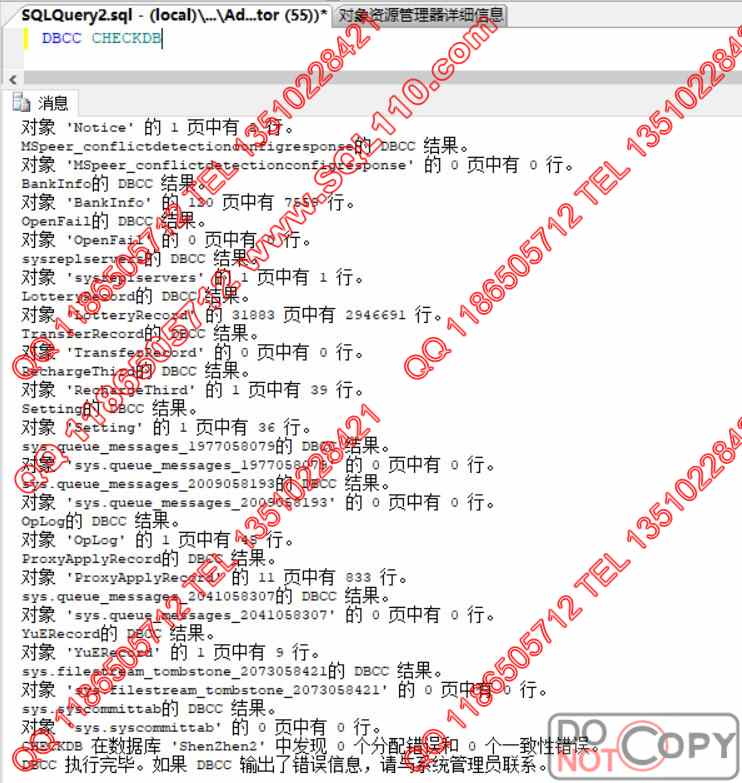

下圖是解密後的直接附加檢測 完全沒問題。 如果你用winhex開啟檔案拉倒最後也是這樣的 我們可以完全解密。

相關推薦

伺服器中勒索病毒解密恢復 SQL資料庫中勒索病毒解密恢復 SQL資料庫被加密恢復

前天接到一位客戶求救 說幾臺伺服器都中招了,這個也很常見了。客戶發來加密的MDF後,我們使用資料庫修復軟體 任何一款 都沒能掃描出資料,winhex開啟檔案看 全被加密。 經過分析 此加密方式 不是AES加密。完全可以破解演算法 開發解密工具 直接解密檔案。 下圖是解密後的直接附加檢測 完全沒問題。

勒索病毒資料庫恢復 病毒資料庫恢復 資料庫被加密恢復

最近勒索病毒瘋狂勒索,很多客戶求救。 大家不要急 卡巴防毒軟體等都有解密工具 但是不是萬能的最新的加密可能解不了,但是我們可以恢復資料庫資料。 .java .CHAK .RESERVE .{[email protected]}XX .xx .GOTHAM .aleta .TRUE .rapid .

恢復phobos後綴勒索病毒 解密成功 sql恢復

恢復 https 管理 範圍 技術分享 ext 備份 最新 附件 **後綴phobos勒索病毒解密成功,百分百處理成功phobos後綴勒索病毒是adobe的升級版本,它的前面版本有adobe、gamma、combo、等這種勒索病毒涉及範圍很廣,危害大,請大家註意防範! 南京

恢復後綴phobos勒索病毒 解密成功 百分百恢復sql文件

ima acf ges 發現 dea 所有 物流 存在 jpg phobos後綴勒索病毒已經在網絡上肆虐已久,最近發現又出現了加強版本,請大家註意增強防禦,防患於未然。南京一物流公司中了後綴是phobos的勒索病毒,公司內兩臺服務器全部中招,導致所有數據調用不出來,客戶信息

恢復後綴.x3m勒索病毒 解密成功 sql文件恢復 百分百成功

ext 一中 定期 ado http 防止 需要 str 1.5 .x3m Wallet病毒是一種2016年11月出現的勒索病毒,是XTBL的病毒升級版,它以***服務器為主。采用AES或RSA-4096 五代碼進行加密,劫持用戶資源。上海某公司中了後綴是X3M的勒索病毒

成功恢復adobe後綴勒索病毒 sql文件中了後綴adobe勒索病毒恢復

技術分享 image roc 方法 電子 避免 har 介紹 多臺 後綴adobe勒索病毒是去年流行的勒索病毒,今年很少出現,但是,依然是我們防範的目標之一,或許是正在等待升級,進行下一步的網絡傳播!.adobe勒索病毒介紹:名稱:.adobe文件病毒(Dharma)類型:

snake4444勒索病毒成功處理教程方法工具達康解密金蝶/用友數據庫sql後綴snake4444

負責 技術 tex 們的 text 系統 勒索病毒 ima http *snake4444勒索病毒成功處理教程方法 案例:筆者負責一個政務系統的第三方公司的運維,上班後發現服務器的所有文件都打不開了,而且每個文件後面都有一個snake4444的後綴,通過網絡我了解到這是一種

Oracle 資料庫的勒索病毒檢查SQL語句

select 'DROP TRIGGER '||owner||'."'||TRIGGER_NAME||'";' from dba_triggers where TRIGGER_NAME like 'DBMS_%_INTERNAL%' union all select 'DROP PROCEDURE

SQLServer資料庫中了勒索病毒,MDF副檔名被篡改了。

[email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email

SQL Server 中的伺服器和資料庫角色分配

伺服器角色:按照從最低級別角色(bulkadmin)到最高級別角色(sysadmin)的順序進行描述:1.bulkadmin:這個角色可以執行BULK INSERT語句.該語句允許從文字檔案中將資料匯入到SQL Server2008資料庫中,為需要執行大容量插入到資料庫的域帳

解密成功GANDCRAB V5.2勒索病毒 成功恢復所有文件 解密工具 方法

ext 異地備份 5.1 最新 深入 防止 數據 來歷 進行 上海某公司中了GANDCRAB V5.2勒索病毒,勒索者要求支付1w美金,公司領導不允許向勒索者低頭,通過朋友介紹到我們,經過一天的搶救,及時挽回所有丟失數據。 GandCrab勒索病毒的V5.1最新版變種,其文

恢復.AOL後綴勒索病毒 防禦措施@aol.com}AOL解密成功

blog 網絡 office 分享圖片 病毒 網絡安全 應急 陌生 cfa 今年的網絡安全形勢依然很嚴峻,各種後綴病毒,層出不窮,現在主要流行後綴有.AOL/.auchentoshan/phobos/ETH/adobe/Gandcrab v5.2在各種勒索病毒的猛烈進攻中,

MySQL、SQL server 、Oracle資料庫中查詢所有的資料庫,查詢指定資料庫所有表名,查詢所有的欄位的名字

MySQL中查詢所有資料庫名和表名 1.查詢所有資料庫 show databases; 2.查詢指定資料庫中所有表名 select table_name from information_schema.tables where table_schema='database_name' a

啟動伺服器時將配置引數從資料庫中載入到快取

最近做專案,碰到這樣的需求:在伺服器啟動的時候從資料庫讀取引數,將引數儲存到記憶體快取中 由於使用的是spring的自動注入方式,一開始用@component註解在啟動的時候載入查詢配置引數的bean,由於bean中要用到其他bean來查詢,但此時都為null 查詢相關資料,發現@PostC

SQL資料庫中刪除一個表在另一個表中不存在的記錄

SQL資料庫中刪除一個表在另一個表中不存在的記錄 刪除log表中 不存在的 goods商品資料 ①.我先查詢出了不同的資料(測試) SELECT goods_id FROM `ecs_cangku_log` WHERE `goods_id` NOT IN ( SELECT go

sql 查資料庫中時間最新的一條記錄

下策——查詢出結果後將時間排序後取第一條 select * from a where create_time<="2017-03-29 19:30:36" order by create_time desc limit 1 這樣做雖然可以取出當前時間最近的一條記錄,但是一次查詢需要

php向資料庫中匯入.sql檔案

<?php function insert($file,$database,$name,$root,$pwd)// { //將表匯入資料庫

在sql server 中查詢一定時間段內訪問資料庫情況

SELECT TOP 30000 total_worker_time/1000 AS [總消耗CPU 時間(ms)], execution_count [執行次數], qs.total_worker_time/qs.execution_count/1000 AS [平均消耗CPU

BCP工具的使用以及C++,SQL server資料庫中呼叫命令列的方法

BCP工具使用: BCP是由SYBASE公司提供的,專門用於資料庫表一級資料備份的工具。 主要引數如下: 基本用法: 遠端地址1的資料庫表student 匯出到本地(遠端ip1(10.189.1.1) ): bcp run.dbo.student out "c:\student

sql中如何將string型時間存入到資料庫中date型時間中呢?

方法 String Nowtime=new SimpleDateFormat(“yyyy-MM-dd”).format(new Date());//一個string型別的當前時間 java.sql.Date mysqldate=java.sql.Date.valueOf(Nowtime);/