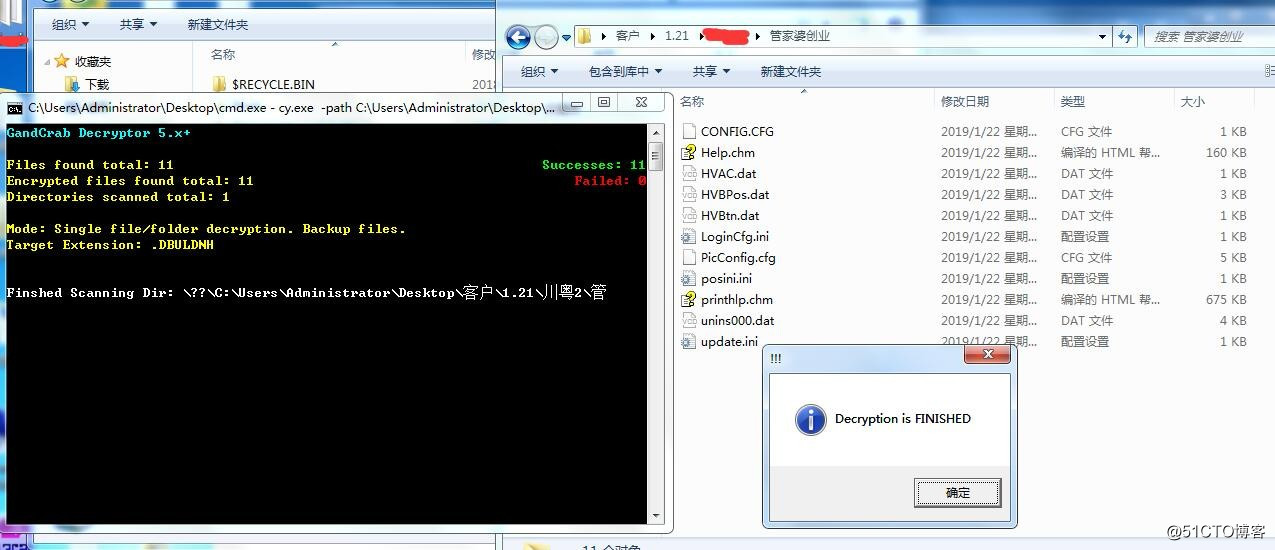

解密成功GANDCRAB V5.2勒索病毒 成功恢復所有文件 解密工具 方法

GandCrab勒索病毒的V5.1最新版變種,其文件加密算法采用RSA-2048+ salsa20,並且加密共享目錄中的文件, 並使用漏洞進程提權還將系統中指定的文檔和文件加密為隨機字符後綴,然後對用戶進行勒索。

時至今日,GANDCRAB V5.2勒索病毒已經深入各種網絡中,危害著所有網絡群體。

為防止用戶感染該類病毒,我們可以從安全技術和安全管理兩方面入手:

1、不要打開陌生人或來歷不明的郵件,防止通過郵件附件的***;

2、盡量不要點擊office宏運行提示,避免來自office組件的病毒感染;

4、升級到最新的防病毒等安全特征庫;

5、升級防病毒軟件到最新的防病毒庫,阻止已存在的病毒樣本***;

6、定期異地備份計算機中重要的數據和文件,萬一中病毒可以進行恢復

7、找可靠的恢復數據公司解密,可咨詢qq2362441418

解密成功GANDCRAB V5.2勒索病毒 成功恢復所有文件 解密工具 方法

相關推薦

解密成功GANDCRAB V5.2勒索病毒 成功恢復所有文件 解密工具 方法

ext 異地備份 5.1 最新 深入 防止 數據 來歷 進行 上海某公司中了GANDCRAB V5.2勒索病毒,勒索者要求支付1w美金,公司領導不允許向勒索者低頭,通過朋友介紹到我們,經過一天的搶救,及時挽回所有丟失數據。 GandCrab勒索病毒的V5.1最新版變種,其文

新變種GANDCRAB V5.1勒索病毒恢復http://gandcrabmfe6mnef.onio

col blog nag bmf proc 新版本 新版 pro 下載 解密GANDCRAB V5.1可以處理最新版本 解密成功http://gandcrabmfe6mnef.onion GANDCRAB系列勒索病毒已經升級到GANDCRAB v5.1版本,此版本加密更徹底

GANDCRAB 5.1、GANDCRAB 5.2勒索病毒

器) merge 沒有 收據 win 方法 圖片 無法 pst 就感染方式而言,GANDCRAB 5.1、5.2與GandCrab勒索軟件系列的其余部分沒有太大差異。安全研究人員報告了GANDCRAB 5.1、5.2勒索病毒的最新感染文件,通過兩種主要方法傳播:1.通過文件

防範永恒之藍勒索病毒-XP、Win10文件共享怎樣設置

win10文件共享企業內部員工之間的**文件共享**,是企業內部文件交換的重要手段。傳統的文件共享是通過Windows的目錄共享來實現的,而**目錄共享**功能因其可能存在安全隱患使得很多企業分發放棄了這個文件共享模式。 如去年勒索病毒“永恒之藍”席卷全球,讓大夥感受到了黑客的破壞力。病毒利用被盜的美國國家安

snake4444勒索病毒成功處理教程方法工具達康解密金蝶/用友數據庫sql後綴snake4444

負責 技術 tex 們的 text 系統 勒索病毒 ima http *snake4444勒索病毒成功處理教程方法 案例:筆者負責一個政務系統的第三方公司的運維,上班後發現服務器的所有文件都打不開了,而且每個文件後面都有一個snake4444的後綴,通過網絡我了解到這是一種

dragon4444勒索病毒成功解密

客服 病毒 lin ado term .sh 勒索病毒 電話 解密 北京一物業公司,工作人員上班後發現文件服務器的所有文件全都無發打開,並且每個文件後面都加了dragon4444的後綴。嚴重影響了公司的正常工作秩序。網絡管理人員通過朋友了解到這是一種勒索病毒,需要專業的人解

gamma勒索病毒成功解密處理經驗方法教程郵箱[email protected]

其他 images 大小 系統 ffffff vpd 文件 直接 加密 近日,天一解密安全團隊發現GandCrab4.0活躍度提升,跟蹤到多起GandCrab4.0變種勒索事件,現發布安全預警,提醒廣大用戶預防GandCrab4.0勒索。 目前天一解密已經可以成功解密Gan

中了.combo/gamma後綴勒索病毒 最新勒索病毒成功解密-安恒解密

邊界 漏洞 保護 ado ffffff 升級 分享圖片 blog 不成功 combo 勒索病毒可解 .combo勒索病毒成功解密 gamma勒索病毒成功解密 免費測試 ××× 不成功不收費 安恒解密一家從事解密勒索病毒的專業機構,我們從業三年多來解決各種勒

gamma勒索病毒成功解密處理天一解密方法教程郵箱[e

近日,天一解密安全團隊發現GandCrab4.0活躍度提升,跟蹤到多起GandCrab4.0變種勒索事件,現釋出安全預警,提醒廣大使用者預防GandCrab4.0勒索。 目前天一解密已經可以成功解密GandCrab4.0變種採用RSA+AES加密演算法 krab中毒檔案可以在一個小時解決.電話1516912

中了.combo/gamma字尾勒索病毒 最新勒索病毒成功解密-安恆解密

combo 勒索病毒可解 .combo勒索病毒成功解密 gamma勒索病毒成功解密 免費測試 ××× 不成功不收費 安恆解密一家從事解密勒索病毒的專業機構,我們從業三年多來解決各種勒索病毒數百起,失敗的案例幾乎為0。我們服務過各種廠家、公司、集團,無一例外的是客戶對我們的評價是百分百滿意。 從業

GANDCRAB V5.2 新版本勒索病毒數據恢復方案

image process 目前 tex pro 5.1 1.5 習慣 RoCE 一場鬧劇結束了GANDCRAB V5.1,國外安全公司比特梵給GANDCRAB致命一擊的時,GANDCRAB正在度假……目前GANDCRAB已經誓言將修復漏洞,推出新的完善版本V5.2關於GA

恢復後綴phobos勒索病毒 解密成功 百分百恢復sql文件

ima acf ges 發現 dea 所有 物流 存在 jpg phobos後綴勒索病毒已經在網絡上肆虐已久,最近發現又出現了加強版本,請大家註意增強防禦,防患於未然。南京一物流公司中了後綴是phobos的勒索病毒,公司內兩臺服務器全部中招,導致所有數據調用不出來,客戶信息

後綴.phobos勒索病毒解密成功恢復sql文件 數據恢復

我們 一中 http 陌生人 郵件 1.5 https fff office 後綴.phobos勒索病毒解密成功 恢復sql文件 數據恢復四川某公司中了後綴手機.phobos的勒索病毒,服務器裏文件全部被加密,公司領導非常重視,命令網管盡快解決問題,挽回公司損失,網管再網上

恢復.AOL後綴勒索病毒 防禦措施@aol.com}AOL解密成功

blog 網絡 office 分享圖片 病毒 網絡安全 應急 陌生 cfa 今年的網絡安全形勢依然很嚴峻,各種後綴病毒,層出不窮,現在主要流行後綴有.AOL/.auchentoshan/phobos/ETH/adobe/Gandcrab v5.2在各種勒索病毒的猛烈進攻中,

新後綴.Frendi勒索病毒成功恢復 解密處理

可靠的 offic 查看 攝影 http 1.5 text oss 感染 新病毒後綴Frendi出現,已有泛濫之勢,請各位做好防範,異地備份最重要!北京某攝影公司中了後綴是Frendi勒索病毒,[[email protected]].Frendi。通過以前的客

中了後綴是auchentoshan/VC勒索病毒怎麽辦 成功處理sql文件解密

建議 使用 勒索病毒 文件解密 服務器端 病毒 安全漏洞 處理 弱口令 近幾日,勒索病毒不斷推出新變種,各種後綴層出不窮,各位it網管多備份,註意防範安全建議:1、服務器暫時關閉不必要的端口(如135、139、445)2、下載並更新Windows系統補丁,及時修復永恒之藍系

如何GANDCRAB v5.0.4勒索病毒,恢復GANDCRAB v5.0.4隨機字尾檔案

GANDCRAB v5.0.4是惡毒的GandCrab加密病毒的最新版本。該病毒將對您的檔案進行加密,其背後的犯罪分子將試圖向您勒索錢,據稱將檔案恢復正常,並在GandCrab被攻擊之前將您的計算機恢復到原來的執行狀態。檔案加密後,將收到[5-10隨機字母]副檔名。贖金票據的名稱是以大寫字母使用

“撒旦”勒索病毒再曝4.2變種 騰訊電腦管家文件守護者可一招解密

作為2018年最為活躍的勒索病毒之一,撒旦(Satan)利用多種漏洞入侵企業內網,給使用者帶來一定的網路安全隱患,甚至造成重大財產損失。近日,騰訊電腦管家監測到國內一大批伺服器遭入侵,經分析確認,發現植入的勒索病毒為最新的Satan4.2勒索病毒變種。目前,騰訊電腦管家已全面攔截撒旦勒索病毒最新變種

刪除GANDCRAB V5.0.4勒索病毒 恢復加密文件gandcrabmfe6mnef.onion

恢復數據 process https 刪除 ext 最重要的 oss mage color 重慶某公司中了後綴是pxabw的勒索病毒,找到我們後,當天處理完成!百分百解密成功我們都知道,後綴是隨機字母,排列沒有順序的5-10個字母,這種病毒就是GANDCRAB v5.0.4

恢復後綴.HRM勒索病毒 成功處理 備份最重要

log proc 附件 管理 樣本 tps col 定期 阻止 上海一公司中了後綴是HRM勒索病毒,通過朋友找到我們後,我們通過遠程查看,分析後,一天內全部恢復中毒文件。為防止用戶感染該類病毒,我們可以從安全技術和安全管理兩方面入手:1、不要打開陌生人或來歷不明的郵件,防止