網絡安全基礎之筆記三(電子郵件安全/IPSec)

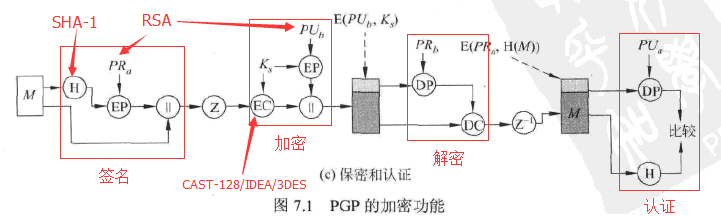

PGP(Pretty Good Privacy)

數字簽名——認證 加密算法——保密性 ZIP算法——壓縮 base64轉換——兼容性 ——分段

集成了建立公鑰信任模型和公鑰認證管理系統的工具。

Ks=會話密鑰

PRa=用戶A私鑰

RUa=用戶A公鑰

EP=公鑰加密

DP=公鑰解密

EC=對稱加密

DC=對稱解密

Z=ZIP壓縮

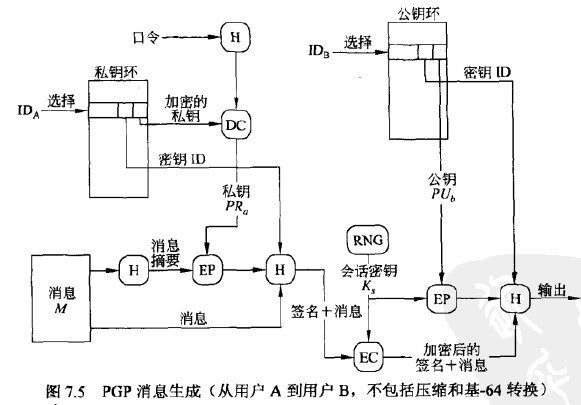

當用戶有多個公/私鑰對時,怎麽知道使用哪一個呢?

密鑰ID:每個用戶不同的公鑰與唯一的ID一一對應,即用戶ID和密鑰ID可以唯一的標識密鑰

公鑰管理

公鑰環中每項都是一個公鑰證書。

密鑰合法性域:PGP信任用戶公鑰的級別。 簽名信任域:用戶信任簽名的級別。 所有者信任域:對該公鑰簽名的其他證書的信任級別。

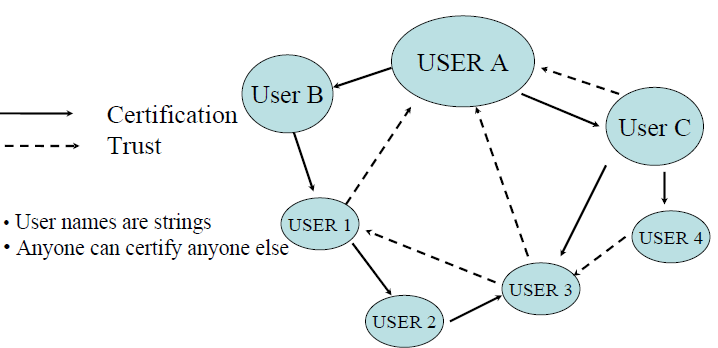

相互信任模型。

S/MIME(Secure/Multipurpose Internet Mail Extension)

互聯網標準,基於RSA安全性。與PGP很相似。

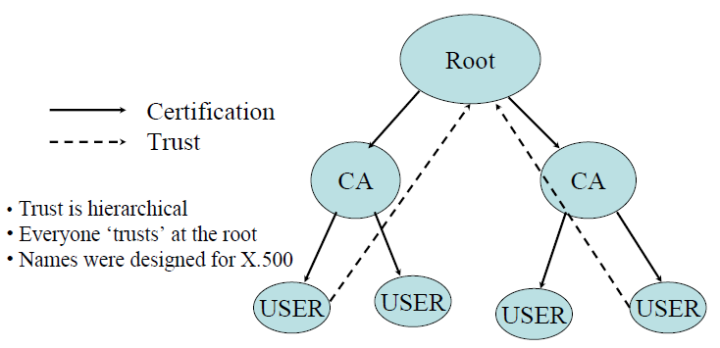

密鑰管理模式:嚴格的X.509證書層次結構+PGP基於web信任方式

Client/Server必須配置每個客戶端的信任密鑰表和證書撤銷表,簽名和驗證都依賴本地證書。

分級的樹狀信任模型, 必須通過CA (公共的或者自建的CA)獲得證書。

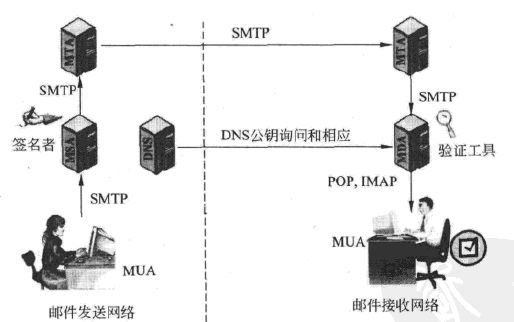

DKIM(域名密鑰識別郵件)

專防垃圾郵件,通過查詢簽名者的域,獲取公鑰並確認發送方,以此驗證簽名。

IPSec

IP層的安全:認證、保密和密鑰管理。

IPSec增加了額外的報頭,對所有的流量進行加密/認證。

IPSec增加了額外的報頭,對所有的流量進行加密/認證。

應用方面:secure VPN、安全遠程訪問、組織間的安全通信、電子商務安全、路由信息的認證等。

傳輸模式和隧道模式的區別:

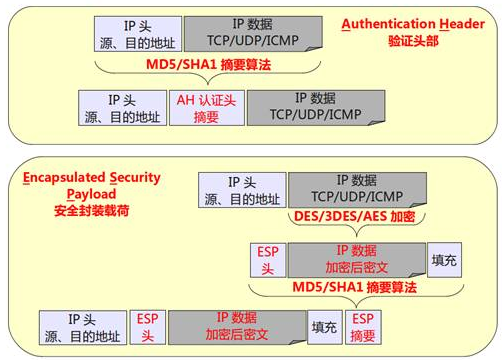

1.傳輸模式在AH、ESP處理前後IP頭部保持不變,主要用於End-to-End的應用場景。

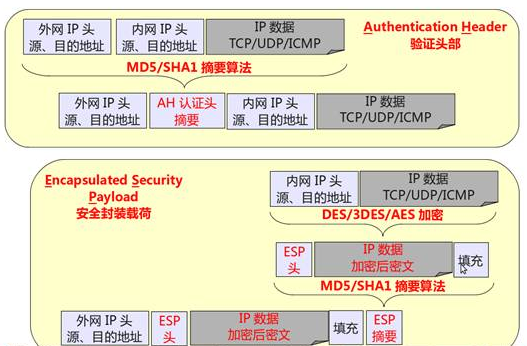

2.隧道模式則在AH、ESP處理之後再封裝了一個外網IP頭,主要用於Site-to-Site的應用場景。

傳輸模式

為上層協議提供保護。

隧道模式

為整個IP包提供保護。

參考:https://www.zhihu.com/question/21759412

http://sukhoi.blog.51cto.com/229761/1549430/

《網絡安全基礎應用與標準》

網絡安全基礎之筆記三(電子郵件安全/IPSec)