生成簽名證書keystore

前言

進行Android專案開發中想要將androidapp匯出為apk的時候需要選擇一個數字證書,即keystore檔案(android.keystore),它用來對我們的APP進行簽名,是匯出APP的一個鑰匙,一般需要我們自己生成android.keystore檔案

方法:利用JDK下的keytool工具生成

步驟:

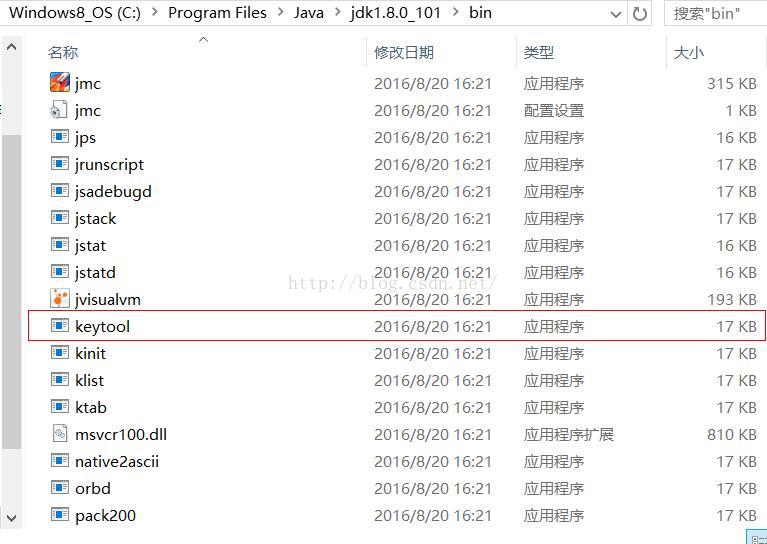

1:使用keytool命令,如果命令視窗提示“不是內部或外部命令”,則說明電腦還沒有安裝JDK,所以需要自己去搜索並安裝JDK,安裝完畢後,可以通過資源管理器找到keytool.exe檔案位於JDK檔案下的子目錄bin中

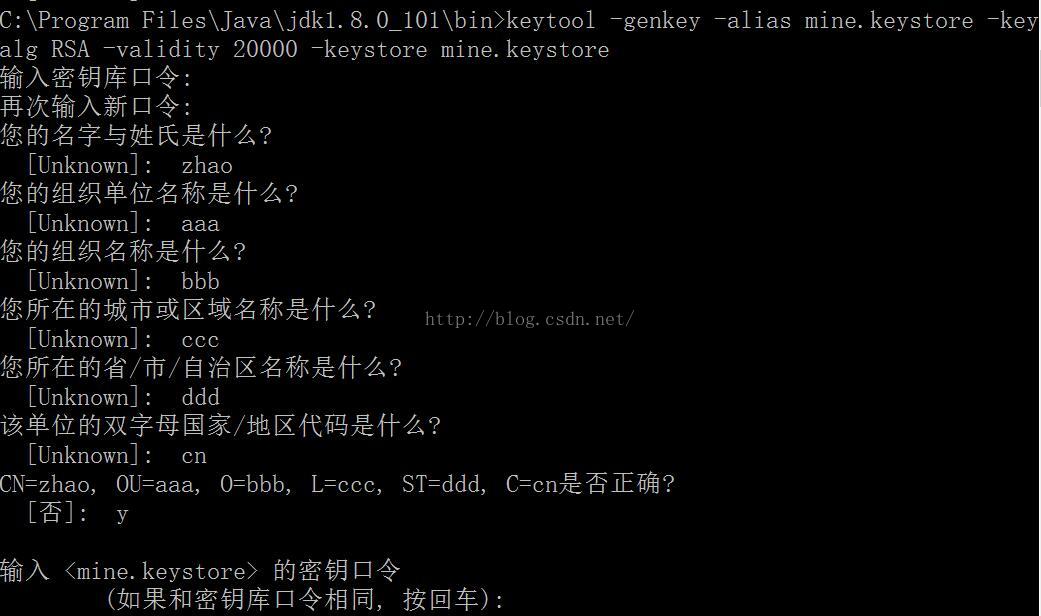

2:在命令視窗中使用keytool命令:keytool

-genkey -alias android.keystore -keyalg RSA -validity 20000 -keystore android.keystore,回車並依次填寫相關資訊,(由於之前我已經生成了android.keystore,所以現在根據引數說明改檔名等)

引數說明:

-genkey 生成檔案

-alias 別名

-keyalg 加密演算法

-validity 有效期

-keystore 檔名

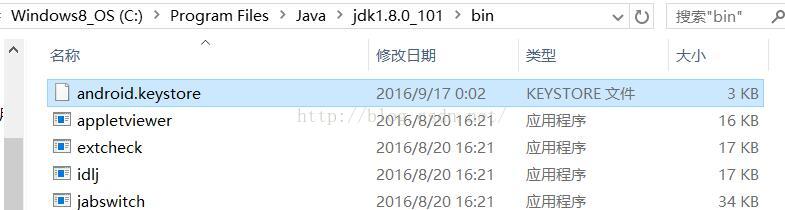

3:這樣就生成了keystore檔案,同樣可以通過資源管理器找到該數字證書檔案,此時,它與keytool在同一個目錄下,即JDK的子目錄bin下(以之前生成的android.keystore為例)

4:可以將生成的證書檔案複製貼上到android專案中,作為臨時檔案,方便使用。

相關推薦

mui打包安卓應用 生成簽名證書 keystore 獲取簽名

打包安卓應用 hbuilder中直接打包原生安裝包,安卓應用直接用公用證書就行 生成簽名證書 keystore 輸入 keytool 確定是否安裝了 jdk,沒有就自己去下載安裝。 安裝之後,在命令列直接輸入 keytool -genkey

打包apk時需要生成簽名證書keystore

進行Android專案開發中想要將androidapp匯出為apk的時候需要選擇一個數字證書,即keystore檔案(android.keystore),它用來對我們的APP進行簽名,是匯出APP的一個鑰匙,一般需要我們自己生成android.keystore檔案使用keyt

生成簽名證書keystore

前言 進行Android專案開發中想要將androidapp匯出為apk的時候需要選擇一個數字證書,即keystore檔案(android.keystore),它用來對我們的APP進行簽名,是匯出AP

檢視並修改簽名證書keystore的密碼,alias別名等相關引數

前言 上一篇我們完成了keystore檔案的生成,但是,這只是android專案匯出的第一步。因為很可能我們前面只是關注了keystore檔案的生成與否,沒有太多留意keystore的一些引數,而在匯出為apk時就需要用到一些比較關鍵的引數,如果用錯,則會出現想下面類似的錯

openssl生成自簽名證書

發送 etc des you stat 同時 信息 內部 簽名 第1步:生成私鑰使用openssl工具生成一個RSA私鑰 openssl genrsa -des3 -out server.key 2048說明:生成rsa私鑰,des3算法,2048位強度,server.ke

tomcat配置https自簽名證書(keytool生成)

pri list tin led str orm unit lock pass tomcat配置https自簽名證書(keytool生成) 生成keystore keytool -genkeypair -alias "server" -keyalg &

opensll自簽名證書生成

1.生成私約 genrsa -out privateKey.pem 2048 privateKey.pem -----BEGIN RSA PRIVATE KEY----- MIIEogIBAAKCAQEAwEIkpHwGCvmOWflCHI/gmYxKuerdupw

HTTPS協議以及雙向數字證書校驗 自簽名證書的生成

$ openssl x509 -text -in client.crt -noout Certificate: Data: Version: 1 (0×0) Serial Number: d6:e3:f6:fa:ae:65:ed:df

【HTTPS】使用OpenSSL生成帶有SubjectAltName的自簽名證書

操作步驟 首先新建一個配置檔案 ssl.conf如下: [ req ] default_bits = 4096 distinguished_name = req_distinguished_

openssl 生成自簽名證書

#生成服務端私鑰 openssl genrsa -out key.pem 2048

gmssl生成自簽名證書

gmssl是在openssl原始碼基礎上,增加了對國密的實現 gmssl下載地址 https://github.com/guanzhi/GmSSL/releases 版本:gmssl-1.3.0 作業系統:CentOS7 x86_64 注意:在Cen

如何使用OpenSSL生成帶有SubjectAltName的自簽名證書?

Can someone help me with the exact syntax?它的三步過程,它涉及修改openssl.cnf檔案。你可能能夠使用命令列選項,但我不這樣做。找到你的openssl.cnf檔案。它可能位於/usr/lib/ssl/openssl.cnf:$ find /usr/lib -na

用OpenSSL生成CA根證書來簽名Keytool生成的證書請求

我上一篇文章 (配置JAVA SSL/TLS 之websocket wss互動式認證)生成的證書都是java keytool 的證書,都是自簽名的證書, 不是第三方簽名的證書。下面我要虛擬一個CA出來, 用CA來簽名。1、建立CA的私鑰openssl genrsa -out

Android簽名檔案keystore一鍵生成

我們都知道,Android的簽名祕鑰檔案.keystore可以通過java的keytool.exe來生成,但是隻能逐步新增資訊,那麼怎麼一鍵生成呢? 方法如下:可以寫成bat批處理(注意提前設定好j

OpenSSL 生成自簽名證書(Self-signed SSL certificate)【轉】

環境: CentOS 6.8 x86_64 安裝 openssl openssl-devel cp /etc/pki/tls/openssl.cnf openssl.cnf 修改openssl.cnf [ req ] distinguis

IIS 使用OpenSSL 生成的自簽名證書,然後使用SingalR 客戶端訪問Https 站點通信

需要 center html sys ask proxy 客戶端訪問 The con 使用SignalR 的客戶端去發送消息給使用 https 部署的站點,官方文檔目前並沒有詳細的教程,所以在此記錄下步驟: 使用管理員身份打開cmd 窗口,選擇一個整數保存文件夾的地

CA和證書(企業內網搭建CA服務器生成自簽名證書,CA簽署,實現企業內網基於key驗證訪問服務器)

file type ima 1.5 x509 項目 索引 分享 是否 一些CA基礎 PKI:Public Key Infrastructure簽證機構:CA(Certificate Authority)註冊機構:RA證書吊銷列表:CRL X.509:定義了證書的結構以及

jdk生成CA證書

知識庫 tor 證書頒發 r文件 防範 簽名 keystore rfc 輸入 前言: JKS文件是一個Java中的密鑰管理庫。 JKS文件就好像一個倉庫,裏面可以放很多的東西,這裏只存放一類東西就是密鑰,倉庫當然會有一把鎖,防範別人隨便亂拿,這個就是JKS文件的密碼。裏面存

aliyun oss js直傳且使用服務器端生成簽名

語言 span post請求 服務器端 settings vid 控制 2-0 條件 采用JS客戶端直接簽名有一個很嚴重的安全隱患。就是OSS AccessId/AccessKey暴露在前端頁面。可以隨意拿到AccessId/AccessKey,這是非常不安全的做法。 這

免費生成https證書以及配置

usr 幫我 有效期 note ssl 查詢 att acm sha http升級到https需要在nginx的配置中加入證書信息,查詢資料後確定生成證書兩種方案 第一種:自簽名證書,然後開啟 CloudFlare 的 CDN 服務 //確定是否安裝open