利用django中介軟體CsrfViewMiddleware防止csrf攻擊

一、在django後臺處理

1、將django的setting中的加入django.contrib.messages.middleware.MessageMiddleware,一般新建的django專案中會自帶的。

MIDDLEWARE_CLASSES = [ 'django.middleware.security.SecurityMiddleware', 'django.contrib.sessions.middleware.SessionMiddleware', 'django.middleware.common.CommonMiddleware', 'django.middleware.csrf.CsrfViewMiddleware', 'django.contrib.auth.middleware.AuthenticationMiddleware', 'django.contrib.auth.middleware.SessionAuthenticationMiddleware', 'django.contrib.messages.middleware.MessageMiddleware', ] 這裡中建間的順序可以調整

2、在templete的html頁的from中新增{% csrf %},後臺重定向語法如下:

return render_to_response(xxx.html', context_instance=RequestContext(request))

二、前端處理

對所有的ajax請求加上以下語句:

$(function () { $.ajaxSetup({ data: {csrfmiddlewaretoken: '{{ csrf_token }}'}, });})

這樣向後臺的請求都會帶django生成的那個csrf_token值。中介軟體csrf模組會擷取判斷csrf_token值是否一致,如果一致則請求合法。

三、對於ajax的複雜物件,例如[{"id":"001","name":"小明"},{"id":"002","name":"小軍"}].,後臺post的處理

必須將這種物件轉化為json格式傳到後臺,後臺在反序列化即可。(不要用ajax的其他序列化格式,其深度序列化後,django後臺解析比較困難)

contentType不需要指定utf-8,否則post解析出錯

四、csrf攻擊與預防

csrf利用session和cookie的時效性進行攻擊。他會獲取請求的cookie,在session時效內進行請求。因此對於重要資訊,重要功能進行單次請求處理。即請求一次失效。

例如:請求頭中加入驗證token資訊,用完即失效。django的中介軟體csrf_token就是此原理防止的。

五、django中介軟體

這裡簡單說一下django的中介軟體

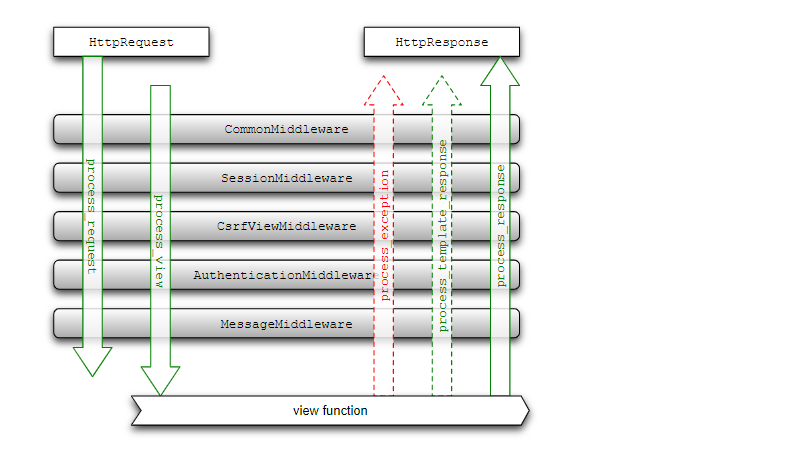

我們從瀏覽器發出一個請求 Request,得到一個響應後的內容 HttpResponse ,這個請求傳遞到 Django的過程如下:

也就是說,每一個請求都是先通過中介軟體中的 process_request 函式,這個函式返回 None 或者 HttpResponse 物件,如果返回前者,繼續處理其它中介軟體,如果返回一個 HttpResponse,就處理中止,返回到網頁上。

我們可以據此做很多關於網路攻擊的安全防護。比如:攔截器,過濾器,防止xss攻擊 等等。

django中介軟體參考https://code.ziqiangxuetang.com/django/django-middleware.html