中了字尾是onyx的勒索病毒 最新變種 勒索病毒解密成功

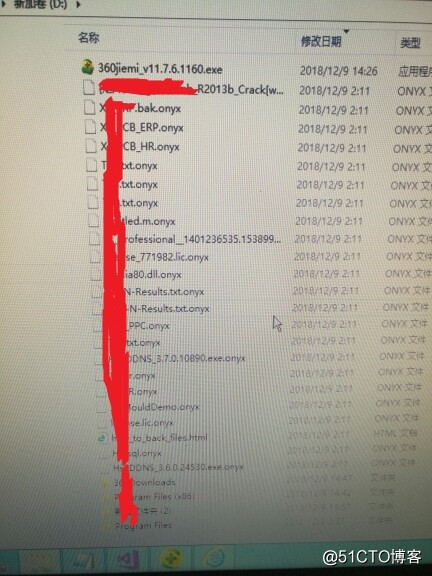

**最近發現了最新的勒索病毒字尾,名字是onyx,這種病毒類似tiger4444/rabbit444/dragon4444字尾的勒索病毒,並附帶一個how-to-back-files.html的勒索檔案。這種病毒才是剛開始傳播,希望大家注意做好安全措施。

江蘇某企業中了字尾是。onyx的勒索病毒,經過安恆解密的即使搶救,最終為企業挽回了重大損失。安恆解密值得信賴

安恆解密可全國×××,可提供發票,免費測試檔案,講解病毒緣由,防禦措施等。

tel15221138131

qq 472635019**

相關推薦

中了字尾是onyx的勒索病毒 最新變種 勒索病毒解密成功

**最近發現了最新的勒索病毒字尾,名字是onyx,這種病毒類似tiger4444/rabbit444/dragon4444字尾的勒索病毒,並附帶一個how-to-back-files.html的勒索檔案。這種病毒才是剛開始傳播,希望大家注意做好安全措施。 江蘇某企業中了字尾是。onyx的勒索病毒,經過安恆解

GANDCRAB V5.0.4 勒索病毒.處理方法sql檔案mdf中了字尾

全國爆發GANDCRAB V5.0.4 勒索病毒.中毒後文件打不開,對受害者造成了嚴重的影響。 GANDCRAB v5.0.4病毒 - 資訊 GANDCRAB v5.0.4是一種病毒,它會對您的檔案進行加密,並在其中留下有關受損計算機裝置的贖金說明。敲詐勒索者希望您支付索賠恢復檔案的贖金費用。據稱之前的G

GANDCRAB出新變種GANDCRAB5.1解密成功gandcrabmfe6mnef.onion

事情 sed 適用於 ons lose document 文件拷貝 關閉 優盤 GANDCRAB出新變種GANDCRAB5.1解密成功gandcrabmfe6mnef.onion ---= GANDCRAB V5.1 =--- UNDER NO CIRCUMSTA

中了.combo/gamma字尾勒索病毒 最新勒索病毒成功解密-安恆解密

combo 勒索病毒可解 .combo勒索病毒成功解密 gamma勒索病毒成功解密 免費測試 ××× 不成功不收費 安恆解密一家從事解密勒索病毒的專業機構,我們從業三年多來解決各種勒索病毒數百起,失敗的案例幾乎為0。我們服務過各種廠家、公司、集團,無一例外的是客戶對我們的評價是百分百滿意。 從業

中了.combo/gamma後綴勒索病毒 最新勒索病毒成功解密-安恒解密

邊界 漏洞 保護 ado ffffff 升級 分享圖片 blog 不成功 combo 勒索病毒可解 .combo勒索病毒成功解密 gamma勒索病毒成功解密 免費測試 ××× 不成功不收費 安恒解密一家從事解密勒索病毒的專業機構,我們從業三年多來解決各種勒

伺服器檔案中了勒索病毒。副檔名變為gamma,字尾變了怎麼恢復

伺服器中了勒索病毒,副檔名變成了gamma,處理方法 近日隨著10月1小長假的到來,很多公司反映又中招了,別人都在放假,復旦解密公司忙得不亦樂乎,團隊收到多起Gamma字尾的勒索事件,並在短時間內解密成功,獲得客戶的好評。根據這種病毒的特殊性,復旦團隊建議大家定期做物理備份,且分A、B雙盤交替備份。安裝防毒

中了Globelmposter3.0,字尾為4444,怎麼解決勒索病毒解密

緊急預警:Globelmposter3.0變種來襲在國內首先發現的Globemposter 3.0變種勒索病毒,現仍在持續肆虐傳播,國內已有多個區域、多個行業受該病毒影響,包括政府、醫療行業、教育行業以及大型企業單位等,呈現爆發趨勢。受影響的系統,資料庫檔案被加密破壞,並要求使用者通過郵件溝通贖金跟解密金鑰等

SQL Server數據庫mdf文件中了勒索病毒,擴展名變為arrow

SQL數據庫勒索病毒mdf文件中SQL Server數據庫mdf文件中了勒索病毒id-8CE52640.[[email protected]].arrow。擴展名變為arrow .ldf.id-8CE52640.[[email protected]].arrow.mdf.id-8CE52640.[Blammo@cock

SQL Server數據庫mdf文件中了勒索病毒,擴展名變為.java

sql sqlserver 勒索病毒 擴展名java **SQL Server數據庫mdf文件中了勒索病毒[email protected]].java。擴展名變為.java .mdf.id-923C7C92.[[email protected]].java.ldf.id-923C7C92.[dec

SQLServer數據庫中了勒索病毒,MDF文件擴展名被篡改了。

SQL數據庫勒索病毒mdf文件中毒如果您的服務器中了勒索病毒,擴展名被篡改了。SQLServer數據庫中了勒索病毒,MDF文件擴展名被篡改了。解密聯系:QQ 80554803 TEL: 18620906802(微信) 如果您的文件被如下勒索病毒加密:? Trojan-Ransom.Win32.Rakhni

SQL Server數據庫mdf文件中了勒索病毒**...MDF.CHIEF

col images oss 病毒 ffffff ... ima process serve SQL Server數據庫mdf文件中了勒索病毒...MDF.CHIEF。擴展名變為CHIEF **.MDF.CHIEF **.LDF.CHIEF 解密聯系QQ80554803,

SQL Server數據庫mdf文件中了勒索病毒BUNNY。擴展名變為BUNNY

ado -o 技術分享 微信 *** serve watermark term .com SQL Server數據庫mdf文件中了勒索病毒BUNNY。擴展名變為BUNNY ***.ldf.BUNNY ***.mdf.BUNNY ***.ldf.BUNNY ***.mdf.

SQL Server數據庫mdf文件中了勒索病毒****.mdf.work。擴展名變為work

roc vpd ima log sha cto color col ges SQL Server數據庫mdf文件中了勒索病毒****.mdf.work。擴展名變為work ***.ldf.work ***.mdf.work ***.ldf.work ***.mdf.wor

SQL Server數據庫mdf文件中了勒索病毒.SEXY。擴展名變為SEXY

數據庫 51cto 勒索病毒 proc 文件中 http 勒索 -o pro *SQL Server數據庫mdf文件中了勒索病毒.mdf.SEXY。擴展名變為SEXY** SQL,數據庫,勒索病毒,mdf文件中毒,SEXY ***.ldf.SEXY ***.mdf.SEX

SQL Server數據庫mdf文件中了勒索病毒.FREEMAN。擴展名變為FREEMAN

sha ces process col png mage vpd server watermark SQL,數據庫,勒索病毒,mdf文件中毒,FREEMAN SQL Server數據庫mdf文件中了勒索病毒.FREEMAN。擴展名變為FREEMAN ***.ldf.FRE

SQL Server數據庫mdf文件中了勒索病毒.BIG3。擴展名變為BIG3

擴展 微信 nag tel mark 文件中 ffffff images ces SQL Server數據庫mdf文件中了勒索病毒.BIG3。擴展名變為BIG3 SQL,數據庫,勒索病毒,mdf文件中毒,BIG3 SQL Server數據庫mdf文件中了勒索病毒***.md

SQL Server數據庫,mdf文件,中了勒索病毒[@qq.com].java。擴展名變為java

ffffff term blog 病毒 mark 分享圖片 ges png 勒索 SQL Server數據庫mdf文件中了勒索病毒[[email protected]].java。擴展名變為.java *****.mdf.id-923C7C92.[decrypthelp

SQL Server數據庫mdf文件中了勒索病毒Horse4444。擴展名變為Horse4444

src 擴展名 http 文件中 勒索 shadow image fff watermark SQL,數據庫,勒索病毒,mdf文件中毒,Horse4444 *SQL Server數據庫mdf文件中了勒索病毒.mdf.Horse4444。擴展名變為Horse4444** *

SQL Server數據庫mdf文件中了勒索病毒Dragon4444。擴展名變為Dragon4444

數據 病毒 ges dog 圖片 server nag term watermark SQL,數據庫,勒索病毒,mdf文件中毒,Dragon4444 *SQL Server數據庫mdf文件中了勒索病毒.mdf.Dragon4444。擴展名變為Dragon4444 SQL S

SQL Server數據庫mdf文件中了勒索病毒COMBO。擴展名變為COMBO

中毒 sha ces .com 勒索病毒 blog mdf 圖片 alt SQL,數據庫,勒索病毒,mdf文件中毒,COMBO *SQL Server數據庫mdf文件中了勒索病毒.mdf.COMBO。擴展名變為COMBO SQL Server數據庫mdf文件中了勒索病毒CO