Let's Encrypt 免費萬用字元 SSL 證書申請教程——但是也需要email,域名所有權等,如果是黑產用的話會這樣用嗎?會不會暴露自己身份???

Let's Encrypt 免費萬用字元 SSL 證書申請教程

from:https://blog.csdn.net/English0523/article/details/79608464

2018 年 3 月 14 日,Let’s Encrypt 對外宣佈 ACME v2 已正式支援萬用字元證書。這就意外味著使用者可以在 Let’s Encrypt 上免費申請支援萬用字元的 SSL 證書。

什麼是 Let’s Encrypt

Let’s Encrypt 是國外一個公共的免費 SSL 專案,由 Linux 基金會託管。它的來頭不小,由 Mozilla、思科、Akamai、IdenTrust 和 EFF 等組織發起,目的就是向網站自動簽發和管理免費證書。以便加速網際網路由 HTTP 過渡到 HTTPS,目前 Facebook 等大公司開始加入贊助行列。

Let’s Encrypt 已經得了 IdenTrust 的交叉簽名,這意味著其證書現在已經可以被 Mozilla、Google、Microsoft 和 Apple 等主流的瀏覽器所信任。使用者只需要在 Web 伺服器證書鏈中配置交叉簽名,瀏覽器客戶端會自動處理好其它的一切,Let’s Encrypt 安裝簡單,使用非常方便。

本文將會詳細介紹如何免費申請 Let’s Encrypt 萬用字元證書。

什麼是萬用字元證書

域名萬用字元證書類似 DNS 解析的泛域名概念,萬用字元證書就是證書中可以包含一個萬用字元。主域名簽發的萬用字元證書可以在所有子域名中使用,比如 .example.com

bbs.example.com。

申請萬用字元證書

Let’s Encrypt 上的證書申請是通過 ACME 協議來完成的。ACME 協議規範化了證書申請、更新、撤銷等流程,實現了 Let’s Encrypt CA 自動化操作。解決了傳統的 CA 機構是人工手動處理證書申請、證書更新、證書撤銷的效率和成本問題。

ACME v2 是 ACME 協議的更新版本,萬用字元證書只能通過 ACME v2 獲得。要使用 ACME v2 協議申請萬用字元證書,只需一個支援該協議的客戶端就可以了,官方推薦的客戶端是 Certbot。

獲取 Certbot 客戶端

1

2

3

4

5

|

# 下載 Certbot 客戶端

$ wget https://dl.eff.org/certbot-auto

# 設為可執行許可權

$ chmod a+x certbot-auto

|

注:Certbot 從 0.22.0 版本開始支援 ACME v2,如果你之前已安裝舊版本客戶端程式需更新到新版本。

更詳細的安裝可參考官方文件:https://certbot.eff.org/

申請萬用字元證書

客戶在申請 Let’s Encrypt 證書的時候,需要校驗域名的所有權,證明操作者有權利為該域名申請證書,目前支援三種驗證方式:

- dns-01:給域名新增一個 DNS TXT 記錄。

- http-01:在域名對應的 Web 伺服器下放置一個 HTTP well-known URL 資原始檔。

- tls-sni-01:在域名對應的 Web 伺服器下放置一個 HTTPS well-known URL 資原始檔。

使用 Certbot 客戶端申請證書方法非常的簡單,只需如下一行命令就搞定了。

1

|

$ ./certbot-auto certonly -d "*.xxx.com" --manual --preferred-challenges dns-01 --server https://acme-v02.api.letsencrypt.org/directory

|

1.申請萬用字元證書,只能使用 dns-01 的方式。

2.xxx.com請根據自己的域名自行更改。

相關引數說明:

1

2

3

4

|

certonly 表示外掛,Certbot 有很多外掛。不同的外掛都可以申請證書,使用者可以根據需要自行選擇。

-d 為哪些主機申請證書。如果是萬用字元,輸入 *.xxx.com (根據實際情況替換為你自己的域名)。

--preferred-challenges dns-01,使用 DNS 方式校驗域名所有權。

--server,Let's Encrypt ACME v2 版本使用的伺服器不同於 v1 版本,需要顯示指定。

|

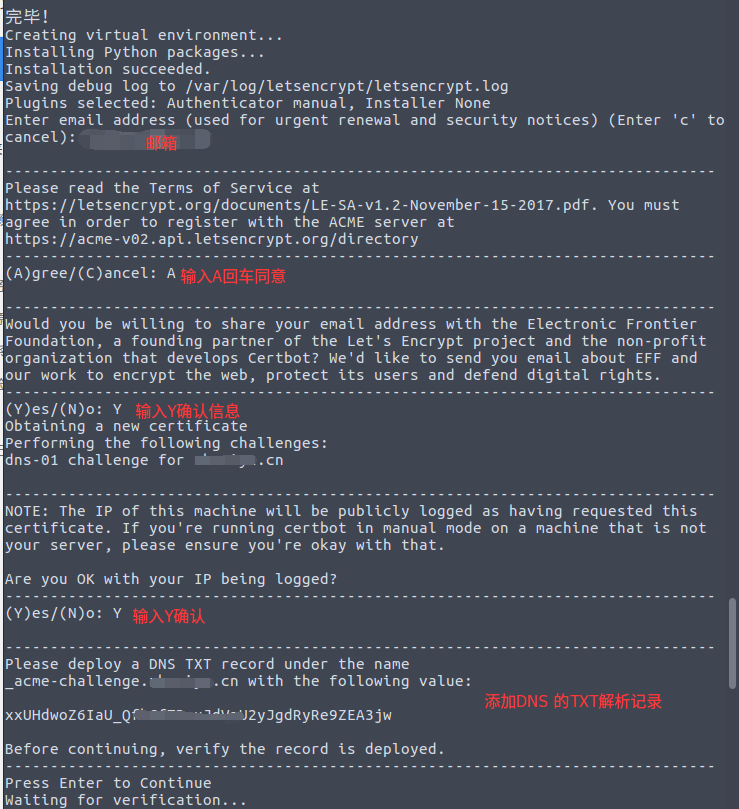

執行完這一步之後,就是命令列的輸出,請根據提示輸入相應內容:

執行到上圖最後一步時,先暫時不要回車。申請萬用字元證書是要經過 DNS 認證的,接下來需要按照提示在域名後臺新增對應的 DNS TXT 記錄。新增完成後,先輸入以下命令確認 TXT 記錄是否生效:

1

2

3

4

5

6 7 8 9 10 |

$ dig -t txt _acme-challenge.xxx.com @8.8.8.8

...

;; OPT PSEUDOSECTION:

; EDNS: version: 0, flags:; udp: 512

;; QUESTION SECTION:

;_acme-challenge.xxx.com. IN TXT ;; ANSWER SECTION: _acme-challenge.xxx.com. 599 IN TXT "xxUHdwoZ6IaU_ab87h67rvbU2yJgdRyRe9zEA3jw" ... |

確認生效後,回車繼續執行,最後會輸出如下內容:

1

2

3

4

5

6 7 8 9 10 11 12 13 |

IMPORTANT NOTES:

- Congratulations! Your certificate and chain have been saved at:

/etc/letsencrypt/live/xxx.com/fullchain.pem

Your key file has been saved at:

/etc/letsencrypt/live/xxx.com/privkey.pem

Your cert will expire on 2018-06-12. To obtain a new or tweaked version of this certificate in the future, simply run certbot-auto again. To non-interactively renew *all* of your certificates, run "certbot-auto renew" - If you like Certbot, please consider supporting our work by: Donating to ISRG / Let's Encrypt: https://letsencrypt.org/donate Donating to EFF: https://eff.org/donate-le |

到了這一步後,恭喜您,證書申請成功。 證書和金鑰儲存在下列目錄:

1

2

3

4

5

6 |

$ tree /etc/letsencrypt/live/xxx.com/

.

├── cert.pem

├── chain.pem

├── fullchain.pem

└── privkey.pem |

校驗證書資訊,輸入如下命令:

1

2

3

4

5

6 7 8 9 10 11 |

$ openssl x509 -in /etc/letsencrypt/live/xxx.com/cert.pem -noout -text

# 可以看到證書包含了 SAN 擴充套件,該擴充套件的值就是 *.xxx.com

...

Authority Information Access:

OCSP - URI:http://ocsp.int-x3.letsencrypt.org CA Issuers - URI:http://cert.int-x3.letsencrypt.org/ X509v3 Subject Alternative Name: DNS:*.xxx.com ... |

到此,我們就演示瞭如何在 Let’s Encrypt 申請免費的萬用字元證書。

其它相關

- 證書續期

Let’s encrypt 的免費證書預設有效期為 90 天,到期後如果要續期可以執行:

1

|

$ certbot-auto renew

|

- 在 Nginx 中 配置 Let’s Encrypt 證書

Nginx 配置檔案片斷:

1

2

3

4

5

6 7 8 9 10 11 12 |

server {

server_name xxx.com;

listen 443 http2 ssl;

ssl on;

ssl_certificate /etc/cert/xxx.com/fullchain.pem;

ssl_certificate_key /etc/cert/xxx.com/privkey.pem; ssl_trusted_certificate /etc/cert/xxx.com/chain.pem; location / { proxy_pass http://127.0.0.1:6666; } } |

參考文件

https://www.google.com

https://www.jianshu.com/p/c5c9d071e395

https://my.oschina.net/kimver/blog/1634575