網站如何防止sql註入×××的解決辦法

sql註入×××用英語來講Structured Query Language,在網站的編程語言當中是一種比較另類的網站開發語言,我們網站安全行業通常來講sql是用來數據庫查詢的一種網站開發語言,同時也是一種腳本文件的一個文件名,通俗來講sql就是用來對網站的數據庫進行查詢,以及增加,寫入,更新數據庫的一個sql數據庫操作。

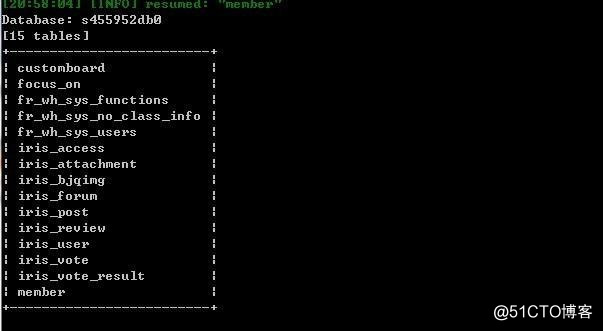

關於數據庫我們分為2種數據庫,一種是關系數據庫,非關系數據庫,那麽目前網站使用的都是關系數據庫,關系數據庫分為sql數據庫,microsoft sql server數據庫,ACC數據庫,mysql數據庫,oracle數據庫,DB2數據庫,postgresql數據庫等等的關系數據庫,非關系數據庫分為nosql數據庫,可以存儲很大數據,針對於一些並發較高,存儲較多,雲計算的場景,頻繁讀取寫入的數據庫,像memcachedb,redis,mongodb等等非關系數據庫。

那麽什麽是sql註入呢? 簡單來講就是對網站強行進行插入數據,執行sql惡意語句對網站進行×××,對網站進行sql註入嘗試,可以獲取一些私密的信息,像數據庫的版本,管理員的賬號密碼等等。

關於如何防止sql註入×××,我們從以下幾點開始入手

首先我們可以了解到sql註入×××都是通過拼接的方式,把一些惡意的參數拼接到一起,然後在網站的前端中插入,並執行到服務器後端到數據庫中去,通常我們在寫PHP網站代碼的時候會將get ID這個參數值獲取到後直接拼接到後端服務器中去,查詢數據庫,但是如果拼接了一些惡意的非法參數,那麽久可以當做sql語句來執行,如果防止sql註入呢?

為了防止網站被sql註入×××,我們應該從一開始寫代碼的時候就應該過濾一些sql註入的非法參數,將查詢的一些sql語句,以及用戶輸入的參數值都以字符串的方式來處理,不論用戶輸入的什麽東西,在sql查詢的時候只是一段字符串,這樣構造的任何惡意參數都會以字符串的方式去查詢數據庫,一直惡意的sql註入×××就不會被執行,sql註入語句也就沒有效果了,再一個就是網站裏的任何一個可以寫入的地方盡可能的嚴格過濾與限制,漏下一個可以輸入的地方網站就會被×××,網站就會被黑,所有做的網站安全就會沒有效果,包括一些get,post,cookie方式的提交都是不可信的,像數據表裏referer user-agent等字段都是可以偽造,寫入sql註入語句的,像前端時間爆發的ecshop漏洞利用的就是user.php,偽造referer參數進行了sql註入,執行了遠程代碼。

再一個防止sql註入的方法就是開啟PHP的魔術配置,開啟安全配置模式,將safe_mode開啟on.以及關閉全局變量模式,register_globals參數設置為on,magic_quotes_gpc參數開啟,防止sql註入.如果對網站防止sql註入不懂的話,也可以找專業的網站安全公司來做安全,防止sql註入,國內像SINE安全公司,綠盟安全公司,啟明星辰安全公司都是比較不錯。

網站如何防止sql註入×××的解決辦法