數據驅動安全架構升級---“花瓶”模型迎來V5.0(一)

數據驅動安全架構升級---“花瓶”模型迎來V5.0

Jackzhai

一、背景

近十年,可以說是網絡技術大發展的十年,雲計算、大數據、移動互聯、物聯網等新技術逐漸成熟,社交、電商、智慧城市…現實社會正在全面走進網絡所構建的虛擬世界,網絡正在成為人們吃穿一樣不可或缺的“生活必需品”。

隨著網絡承載的事務越來越豐富,面臨的安全威脅也越來越多,發生網絡安全問題的損失與波及的範圍也在不斷升級。總結起來有以下幾個方面:

網絡安全國家化:美國把網絡與陸海空並列為國家主權領土四大領域之一,互聯網開始有了“國家疆界”,虛擬世界裏不僅有了警察,還有了軍隊,網絡戰爭的硝煙正在席卷我們整個“地球村”。各國的網絡部隊儲存了大量漏洞,作為政府間攻擊滲透的網絡武器,漏洞成為“武器商品”在進行交易,技術共享範圍越來越小;

灰色產業鏈化:有錢有利的地方就容易被入侵,某些人的政治利益,企業之間的惡意競爭,個人隱私信息的偷竊……黑客技術已經完全市場化,產業鏈進化得相當成熟,開發木馬、入侵網站、傳播木馬、定向獲取信息、非法信息交易黑市、詐騙組織專業公司、銀行卡提錢公司……產業鏈成熟的後果,是有充足的資金再投入到各種黑客技術的開發,黑客從業大軍人才濟濟,行業運營效率越來越高;

白帽子市場化:有黑帽子從業賺取金錢,就有白帽子“義務”保護,雖然處境“同樣危險”,但在黑白兩道同時推動下,漏洞挖掘成為空前的熱門高技術產業,有些像冷戰時期的“軍備競賽”,說不清是福是禍,客觀上推動了漏洞商品的高產。為了應對日益惡化的網絡安全局勢,攻防人才培訓、漏洞挖掘大獎、商業白帽子眾測

……攻防技術人員成為很多企業、政府的急需招聘人才。

在網絡安全技術方面也較大的變化,讓黑客有了更多的思路與角度可以入侵,更高級且隱蔽的方法可以選擇:

雲計算促進服務集中化:雲計算服務以虛擬化技術支撐,建立龐大的數據中心,其內部的網絡邊界模糊化,尤其是信息系統之間邊界。傳統安全保障思路是基於邊界的訪問控制,如今邊界從網絡層收縮到應用層,大家在一個房間了,訪問可以,控制難嘍。一句話:家大人太多了,不好管啊;

移動互聯普及化:隨著4G移動技術普及,社交軟件從PC轉移到智能終端,手機號成為現代人的第二張“身份證”,且是實時在線的,人人都可以在互聯網上“被直播”,個人信息安全成為全社會關註的熱點,位置、照片、私人聊天

…物聯網與智慧城市:計算機與計算機、計算機與人、人與環境……地球上的萬物互聯…網絡在短短的幾十年,就滲透到地球上的每一個角落,動的,靜的,有生命的,沒生命的…網絡發達的結果,是數據的極大豐富,多得沒有人能看得過來,想找自己需要數據也不容易,由此催生了大數據技術的變革。用大數據管理海量數據,利用大數據關聯分析每個物體的行蹤,發現那些隱藏的入侵者,大數據成為攻防雙方的新技術工具;

加解密再次成為焦點:安全從開始就離不開加解密技術,為了安全需要加密信息,讓別人看不懂;為了能監控網絡信息,看懂網絡上傳輸的信息,就需要解密。美國“棱鏡門”事件曝光了政府監控,讓所有的人都認為,端到端的信息源加密是將來必然的選擇。但加密與解密技術對抗已經不同於以往,一方面,雲計算可以提供超強的口令破解計算能力,大數據關聯分析能夠有效縮小的口令破譯的空間,傳統的加密算法受到極大挑戰,無論是否公開你的算法,還是選擇更長的密碼,被破譯都是遲早的事情。另一方面,新型加密技術發展緩慢,同態加密,量子加密等新模式加密技術何時商用是業界極為關註的。能夠為廣大物聯網用戶提供頻繁加密,也是傳統密碼技術面臨的難題,因此,建立為個人服務的商用密碼服務中心,讓每個人可以動態選擇加密算法與密鑰長度,能夠方便地在各種社交網絡上實現端到端的加密通信,是密碼應用模式面臨的變革。

總結起來,就是針對性強的高級威脅成為網絡安全的主流,以炫耀為目的的學生黑客不再是安全防禦的重點。一方面經過多年網絡安全宣傳與建設,多數網絡具備了一定的防禦能力,提高了入侵攻擊的技術門檻;另一方面,攻擊更加有針對性,技術含量更加提高。前幾年APT一詞很流行,隨之而來的應對產品技術也走進人們的視野,沙箱技術、威脅情報、安全大數據分析……但是,人們還是感到APT防禦的難度實在太大,業界開始悄悄流行“高級威脅檢測”一詞,盡量少提APT,先一步一步來吧。

“花瓶”模型發布於2007年,被作為網絡安全保障方案設計的參考模型,可以比較好地讓方案設計者分析用戶安全需求,部署網絡安全措施,構建符合等級保護技術標準的保障方案。十年過去了,“花瓶”模型也隨著攻防技術、新應用模式部署而不斷的升級進化。“花瓶”模型V5.0是又一次較大技術架構與安全理念變化的升級。

二、“花瓶”模型V5.0的思路進化

“花瓶”模型是一個網絡安全保障方案設計參考模型,基於PDR模型的動態防禦思路,建立事前防禦、事中響應阻斷、事後審計改進的“三線一平臺”的多維立體縱深防禦體系,並在攻防對抗過程中進行自學習、自完善,形成閉環管理控制。“花瓶”模型給出了每條線上的安全產品選擇組合建議,可以讓方案設計者方便地編寫保障方案,並確保方案的有效性、合規性、可落地性。

隨著安全技術的發展,“花瓶”模型也需要進化,融入最新安全技術,適合最新網絡環境與應用。“花瓶”模型V5.0升級的核心理念變化如下:

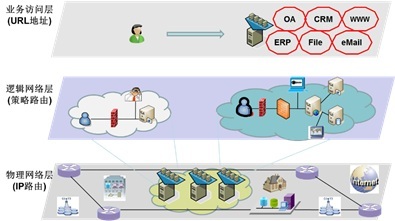

1、 邏輯分層抽象:為了適應網絡虛擬化,用戶終端漫遊等新業務模式,“花瓶”模型引入進一步的分層邏輯,這包括三個角度:

a. 網絡層分離為物理的和邏輯的:網絡傳輸的是流量,網絡的安全實際上是其流量傳輸的安全,網線只是物理傳輸媒介,虛擬網絡沒有物理媒介。物理網絡以網線為標簽,IP路由轉發,邏輯網絡以信息系統流量為標簽,采用流量控制方法,建立協議封裝通道,實現策略路由轉發。運維使用的網絡拓撲圖也分為物理的與邏輯的,物理網絡拓撲圖與傳統是一致的,邏輯網絡拓撲圖是抽象的。物理網絡拓撲中,各個信息系統交織在一起,邏輯網絡拓撲中,每個信息系統內部結構清晰,信息系統之間邊界明確;

b. 網絡行為與信息內容分離:隨著業務傳輸加密技術普及,通過網絡流量還原傳輸內容,進行內容安全檢測的方法,越來越受到限制;隨著帶寬指數級增長,對流量進行深度分析的成本也越來越高。“花瓶”模型將用網絡行為分析與內容安全監測分離,即網絡層與應用層分開。網絡行為是網絡層面的,關註數據的包頭信息,即用戶網絡訪問的通聯關系,也可以通過資產信息庫,把IP與業務信息系統、用戶關聯起來,形成用戶行為跟蹤。應用層的內容安全,回溯到VPN設備後的流量深度分析,或者回溯到終端或服務器內做內容檢測,即信息解密之後再檢測。體現在“花瓶”模型中,就是監控體系的部署模式有較大變化,用戶行為審計分為網絡行為大數據分析與業務流程大數據分析;

c. 身份認證與信息系統分離:身份認證是授權管理的基礎,是用戶行為審計落地的基礎。隨著業務信息系統越來越多,分散的身份管理、授權控制方式越來越復雜,尤其是人員角色變動時,變更授權的工作量難以想象。將身份認證與信息系統分離,建立統一的身份認證與授權管理系統,已經成為建立網絡信任體系的基礎實施需求。

2、 數據驅動安全:在網絡建設初期,安全是靠事件驅動的,病毒、蠕蟲、泄密、宕機……安全就是應急救火;隨著業務信息化發展,等保標準、風險評估…業務開始驅動安全保障建設,防禦、監控、信任“三線一平臺”體系的建設,三分技術,七分管理,網絡安全成為常態化管理一部分;威脅來自於對價值的渴望,隨著網絡承載的業務越多,價值越高,面臨的安全威脅就越大。安全防禦體系也越來越復雜,海量的日誌數據需要分析,復雜的流程操作行為需要審計,網絡安全進入到“數據驅動安全”時代。大數據技術的出現,加速了這一進化過程,這體現在網絡安全的兩個方面:

安全大數據:應用大數據處理、分析技術,應對網絡安全面臨的新問題,即高級威脅的檢測。無論是對未知文件的沙箱檢測,還是基於流量的網絡行為分析,還是基於日誌的業務行為審計,不僅需要支持海量數據的快速收集、存儲、查詢,而且需要基於入侵攻擊行為建模,對攻擊者畫像,多維度的屬性關聯分析;

大數據安全:數據大集中本身就吸引了更高級別的攻擊者關註,圍繞數據自身價值的竊取與泄密,加劇了對新型數據中心的各種攻擊。業務信息系統數據的集中,其價值很直接;詳細的網絡行為數據記錄隱含了個人隱私,集中的業務日誌可以分析企業業務邏輯的商業秘密…大數據建設導致數據中心的安全等級持續上升;

“花瓶”模型V5.0將安全管理平臺中的數據處理與分析運維分離,形成底層的“數據湖”,支撐上層實現了基於大數據的各種安全分析。

3、 安全態勢感知:引進虛擬化、大數據,是“花瓶”模型利用新技術,應對高級威脅。落實到“花瓶”模型建立的立體縱深防禦三條線中,監控這條線明顯變大。應對高手,應對未知的新威脅,監控與信任體系是重點。

a. “知己”:態勢感知的第一步是搞清楚目前網絡上的狀況,資產、漏洞、設備狀態、應用現狀、敏感數據位置…更為重要的是,目前用戶的狀態,從哪裏接入、什麽方式接入、訪問啥業務、是否涉及敏感信息、是否涉及敏感操作…

b. “知彼”:了解對手,僅從自己網絡上挖掘是不夠的,從外部渠道獲取安全信息,統稱為威脅情報。威脅情報很誘人,但實現很困難,主要是信息種類雜,來源廣,獲取難,對自己真正有價值的情報很難找:

i. 與威脅情報相關的信息很多,如漏洞信息、新的惡意代碼樣本、安全事件、攻擊者組織、新型攻擊技術、新出現的攻擊工具、惡意URL地址、釣魚網站、泄漏的敏感信息……如何將這些信息規範化,自動化收集、聚類,再推動給需求者,需要多方面的協作,即威脅情報標準的確立是關鍵;

ii. 如何使用威脅情報也是個很現實的問題。將收集來的,或是買來的威脅情報,如何變成用戶“有用”的信息,需要操作者不僅能解析威脅情報的實質內容,而且熟悉自己網絡的“家底”,了解這個情報對自己的威脅究竟是什麽,從而給出相應的建議。如收到一個新漏洞信息,根據資產管理,立即可以檢測網絡內哪些系統有這個漏洞,如何立即部署防禦措施;再如發現一個惡意URL是某木馬回傳的站點,立即通過網絡流量或終端日誌,檢查網絡內哪些終端已經“淪陷”,即已經有聯系了該URL;再比如發現一個新木馬文件,通過流量還原或終端搜索,檢查網絡內哪些終端被攻陷,立即給出感染態勢,部署查殺;

iii. 威脅情報共享是大家都希望的,上至國家,下至企業,但高價值的威脅情報往往成為網絡戰儲備的武器,或者轉化為安全服務者的競爭優勢,即使是有償共享,也局限在小範圍內。目前的現狀是這樣的:一方面是低價值、甚至虛假的海量無用情報到處充斥,一方面是針對性有價值的情報難以收集到。因此,建立一個大數據分析平臺,從中挖掘自己有用的情報是必要的。

c. 輔助決策:掌握實時的安全態勢不僅可以為應急指揮提供監控服務,而且可以對方案的效果進行預測推演,安全態勢預測,為領導的決策提供依據。

不僅是新技術的融入,新觀念的吸納也是“花瓶”模型改進的重點。“花瓶”模型是基於PDR思想設計的,針對安全事件的發生的過程進行縱深防禦,分為事前策略防禦、事中監控響應、事後審計改進三個部分,並形成一個可循環的,可以自我改進學習的閉環的、螺旋式上升的過程。“花瓶”模型V5.0在此基礎上,又吸收了最新安全思想,豐富完善了安全保障的架構設計。主要體現在對下面兩個模型思想的吸收引進。

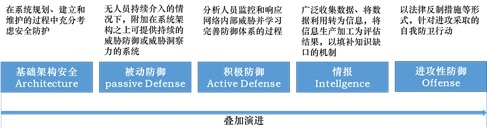

(1)滑動標尺模型

滑動標尺模型是網絡安全保障建設的進化模型,它應用於網絡安全建設者自我完善發展過程。從最初的基礎架構安全建設,到被動的合規性防禦,再到業務驅動的,以監控為核心的積極防禦,最後到采集威脅情報進行安全態勢分析,掌控全面安全局面,最後發展就是具備反制進攻能力的進攻性防禦階段。每個階段的建設都是依據前一階段的基礎,所以稱為疊加演進。“花瓶”模型比較適合於前三個階段,尤其是第二階段的被動防禦階段,構建縱深防禦體系,但因對高級威脅能力有所欠缺。“花瓶”模型V5.0進行了改進,彌補了這一不足,加強了監控與審計能力,符合第三階段的積極防禦需求,並引進了大數據技術、威脅情報技術,適合第四階段的建設。

在經歷了近十年的等保推廣工程,以及2017.6.1網絡安全法的正式實施,大多數用戶的安全管理建設已經進入到第二階段後期,有些行業已經到了第三階段的後期。在這個時候,“花瓶”模型V5.0的推出,正好為用戶提供了所需的方案設計參考。

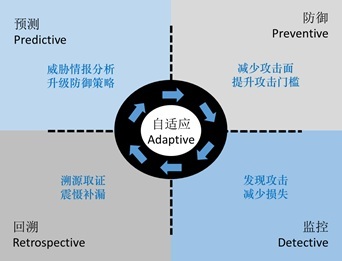

(2)自適應安全架構

Gartner在2014年提出了自適應安全架構(ASA),把安全防護看作“感知-評估-預測”的一個完整過程,可以理解為四個象限,即“防禦”、“檢測”、“溯源”、“預測”。ASA強調了安全防護是一個持續處理的、循環的過程,防禦可以提高攻擊門檻,但不能阻斷所有的攻擊,應對那些透過防禦措施的入侵,細粒度、多角度、持續化的監控是發現阻斷入侵者,減少損失的第二道措施,也就是說,ASA提升了應急處理在安全保障體系的作用,是應對高級威脅的主要手段。

“花瓶”模型V5.0吸納了ASA的自適應、大監控思想,在安全管理平臺的基礎上,建立了安全態勢分析與展示,支持強大的監控分析平臺,當然在底層架構上離不開大數據技術的支持。

本文出自 “Jack zhai” 博客,請務必保留此出處http://zhaisj.blog.51cto.com/219066/1921892

數據驅動安全架構升級---“花瓶”模型迎來V5.0(一)